インタビュー 識者が語るセキュリティ

増大するセキュリティリスク、攻撃者は弱いところを狙っている

~ 米軍でさえウイルス侵入は止められない、侵入を前提とした対策が必要 ~

2017年3月

サイバー犯罪の脅威は増大する一方だ。近年はランサムウェアや標的型攻撃など、金銭目当てのサイバー犯罪の増加が目立つ。いまや、あらゆる企業や個人が脅威にさらされている。中堅中小企業の場合、大企業に侵入するための踏み台として利用される可能性もある。普段からの備えと非常時を意識した対策が求められている。日本サイバー犯罪対策センター理事の坂明氏に、サイバー攻撃の現状と対策について伺った。

サイバー攻撃の潮目が変わった

――まず、坂さんが理事を務めている日本サイバー犯罪対策センター(JC3)の活動についてお話しください。

日本サイバー犯罪対策センター(JC3)は2014年11月に設立された一般財団法人で、私は設立時から理事として参加しています。JC3のユニークな点は産業界と研究機関、捜査機関などが連携して情報やノウハウを共有し、犯罪者の特定や追跡を行い脅威の除去に取り組んでいること。研究や人材育成、国際連携なども事業の大きな柱です。産業界からは約30社が参加しており、互いの信頼関係と秘密保持契約のもとで情報を共有して対策づくりに生かしています。

――サイバー攻撃の現状について、どのように見ておられますか。

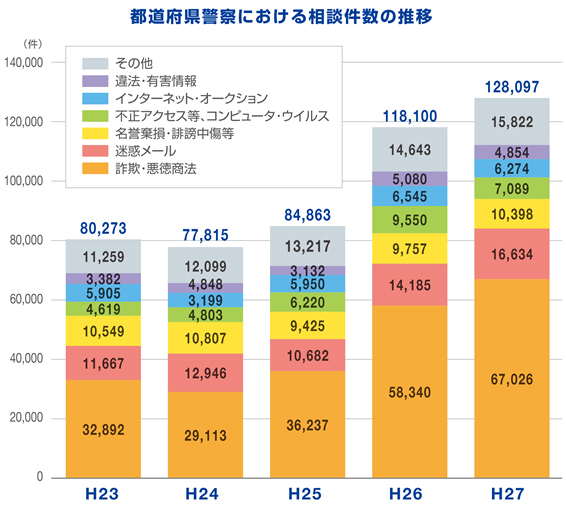

サイバー空間の脅威はますます増大し、攻撃手法は巧妙化しています。全体的なトレンドを見る上では、警察庁が2016年3月に発表した資料が役に立ちます(図1)。このグラフから分かるように、2013年から翌14年にかけて相談件数が急増しました。それまでは8万件前後で推移していた件数が、14年になると一気に10万件を突破。以後も増え続けています。

図1 サイバー犯罪等に関する相談件数の推移

出典「平成27年におけるサイバー空間をめぐる脅威の情勢について」(警察庁)

サイバー犯罪において、特に増加が著しいのが「詐欺・悪質商法に関する相談」。経済的な利益を目的とするサイバー犯罪についての相談は増える一方です。また、この2、3年で大きく潮目が変わってきたように感じます。

例えば、インターネットバンキング関連の不正送金は2013年に14億円強でしたが、2015年には30億円を突破しました。2013年ごろは都市銀行や地方銀行がターゲットとされていましたが、その後、信用金庫や信用組合などの中小金融機関が狙われるようになります。攻撃側は弱いところを狙って、常にターゲットを変えています。

ビジネス版振り込め詐欺に注意!

――最近の攻撃手法としては、標的型攻撃や身代金を要求するランサムウェアなどが注目されています。

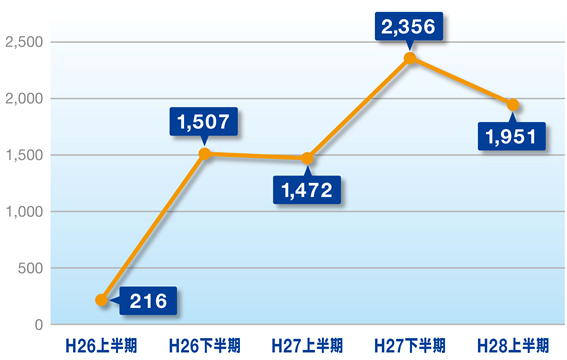

標的型メール攻撃の件数は中期的には増加傾向ですが、2016年上半期に減少しています(図2)。ただ、その中身を見ると「ばらまき型」の攻撃メールが減り、「ばらまき型以外」のものが増えています。ばらまき型の標的型攻撃メールという言葉はわかりにくいかもしれませんが、これは多くの人たちを対象にしているという意味です。

図2 標的型メール攻撃の件数の推移

出典「平成28年上半期におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)

もう一方のばらまき型以外というのが、ピンポイントでターゲットを狙う標的型攻撃メール。企業や団体の一定の人物、あるいは特定企業の特定部門などを狙い撃ちするもので、1回の攻撃が大きな被害につながる可能性がある。グラフの件数自体は減っていても、決して安心できるような状況ではありません。

次にランサムウェアですが、これは企業内のデータを暗号化するウイルスを送り込み、「復号したければお金を払え」というもの。本当にデータが元通りになるのかどうかは、わかりません。これについても、最近は急増しています。

――新しい攻撃手法が次々に登場しています。何か、気になる動きはありますか。

2016年秋ごろに発覚したケースですが、中央官庁や有名企業の名前を騙る悪質なマルウェア配布がありました。「このツールをダウンロードすれば、コンピュータウイルスを除去できます」といった内容のメールを大量に発信。受け手がメールの指示通りにダウンロードすると、マルウェアに感染してしまいます。

また、日本でも一部で報道されていますが、世界的にBEC(Business Email Compromise)と呼ばれる詐欺が頻発しています。ビジネスメール詐欺などと訳されますが、ビジネス版の振り込め詐欺のようなものです。米FBIの2016年6月のレポートによると、被害総額は約31億ドル。世界中の約2万2千の企業が被害を受けたとのことです。

BECは極めて巧妙化なやり方で企業を狙います。一例を紹介しましょう。ある企業にマルウェアを侵入させて、その企業がどんな相手と取引しているかをしばらく観察します。すると、いつどんな取引先に対してどの程度のお金を振り込んでいるのかが見えてくる。その上で、タイミングを見計らって取引先担当者を名乗ったメールを送りつける。「現在、いつもの銀行口座は当局による監査のため使えません。つきましては、今月末は以下の口座に振り込んでください」という具合です。こうした手法に騙されて、振り込んでしまうケースが非常に多いのです。

中堅中小企業に必要なセキュリティ対策

――中堅中小企業を狙ったサイバー攻撃は増えているのでしょうか。また、そうした企業の経営者の意識は高まっているとお感じですか。

企業規模を問わず、サイバー攻撃は増えています。攻撃側は弱いところを狙うといいましたが、小規模な企業はサプライチェーンの弱点になっているケースが多い。大企業の本社は防御壁が厚いので、海外拠点や取引先企業を狙い、そこを踏み台にして大企業への侵入を図るというケースがあります。企業規模が小さいからといって、防御をおろそかにすることはできません。

こうしたリスクに対して、中堅中小企業の経営者の意識は高まっていると思います。ただ、どこから手をつければいいのか迷っている企業もあるでしょう。そんな企業にとっては、経済産業省や情報処理推進機構(IPA)が公開しているガイドラインなどが参考になると思います。また、最近はセキュリティ関係の窓口を設ける自治体もあります。こうした公的機関に相談するのもいいでしょう。

――大企業に比べると、中堅中小企業ではセキュリティ対策が後手に回っているのではないかという懸念があります。

例えば、セキュリティの知識を持つ人材の育成は、大企業にとっても大きな課題です。攻撃手法が高度化する中で、キャッチアップするのは大変です。中堅中小企業の対策が遅れがちなのは、ある意味でやむをえないところもあるでしょう。人材育成だけでなく、セキュリティを確保するための組織的な体制づくりも大きなテーマです。特に中堅中小企業の場合、足りない部分を補うという意味で、公的機関や外部の専門家などと連携を図るのが現実的ではないでしょうか。

特に個人情報や顧客情報の流出は、企業の事業継続を危うくするリスクがあります。重要データの管理には最大限の注意を払う必要がありますが、もしも流出などの事態が発生したときのことも考えておくべきでしょう。

――すべての企業にとって、緊急時を想定した備えが重要だと思います。

その通りですね。万一の場合には、大企業でさえ自前のリソースだけでは対応し切れないものです。例えば、「自分の情報は漏れてないのか」と、顧客からの電話が殺到するので窓口がパンクします。電話対応を続けるためには、外部のコールセンターなどに依頼する必要があります。また、記者会見を開くとなれば、広報関係の専門家に頼らざるをえないこともある。

予定外の事態、出費に備えるという意味では、サイバー保険の活用もあり得るでしょう。日本でも各社が販売しており、金銭的な補償だけでなく、リスク診断や専門的な知識の提供といった平時のサポート、そして事案発生時の対応のようなサービスも提供されています。

――そうした状況において、経営者にはどのような対応が求められますか。

経営者にとっては、次々に難しい判断を迫られる難しい局面です。「情報流出の可能性がある」という第一報を受けた段階で、「不確定な情報ですが」という前提で発表するのか、それとも情報を確定させた上で発表するのか。経営者は大いに悩むはずです。困難な状況を乗り越える上で、外部の専門家の力が役立ちます。そんなときには、早めに相談することをお勧めします。

また、情報流出を確認したとき、被害拡大を防ぐために一部のシステムをネットワークから切り離すことがあります。すると、切り離されたシステムでは通常業務ができなくなる。そんな決断ができるのは経営者だけでしょう。経営者がセキュリティの専門知識を持っているわけではありません。経営者の判断を支えるために、必要な情報がタイムリーに届くような体制を普段から整備しておく必要があります。

“犯罪ビジネス”に対抗する対策を

――セキュリティの脅威がますます増大する中で、しっかりとした対策を実行するためにはどのような心構えが必要でしょうか。

いまやサイバー犯罪は世界的な規模で、一種のビジネスとして成立しています。分業化が進み、多くの犯罪者が有機的につながっています。例えば、ウイルスを開発する人、そのウイルスを感染させるための仕組みを作る人、実際にウイルスをばらまく人、お金の支払いを要求したりウイルスを使って不正送金をしたりする人など。各国の捜査機関が協力して成果を上げていますが、ある犯罪グループを検挙すると他のグループが代わって役割を果たすようになります。

そんな時代において、攻撃を水際で防ぐことはほぼ不可能でしょう。米軍でさえマルウェアなどの侵入そのものはやむをえないと考えており、侵入を前提とした対策に知恵を絞っています。企業に求められる姿勢も同様でしょう。

――具体的なセキュリティ対策としては、どのようなものが有効でしょうか。

多様な脅威が存在しているので、対策も多様なものにならざるをえません。例えば、不正送金などのリスクに備えるためには、ワンタイムパスワードや電子証明書などが有効。ランサムウェア対策としては、普段からのデータのバックアップをとっておく必要があります。

先ほど外部専門家の役割について触れましたが、外部リソースの活用は大きなテーマです。例えば、クラウドの利用もその文脈で考えることができるでしょう。インシデント発生時の対応などを含めて、信頼できるクラウド事業者を選ぶことが重要です。

適切な対策を実施するためには、日ごろからの情報収集が欠かせません。サイバー攻撃の傾向など現状を把握する上では、警察庁や総務省、IPAなどが公開している情報が参考になります。JC3としても、サイバー攻撃などに関する情報提供を行っています。まず、自社のビジネスが置かれているリスク環境を認識すること。それが出発点だと思います。