コラム

第1回 テレワークの課題とセキュリティ対策

-テレワーク時代に求められるITセキュリティ-

- 第1回

- 第2回

2020年10月

はじめに

あなたのテレワーク環境は、悪意ある他者からの攻撃に耐えられますか?

あなたの会社は本当にテレワークを想定したセキュリティ対策を行っているでしょうか?

新型コロナウイルス感染症(COVID-19)の流行により、企業を取り巻く環境は激変しました。特に接触機会の低減が求められる中、業務継続のために多くの企業でテレワークの導入が進められたことと思います。これまでも働き方改革や東京オリンピックの人口集中対策として、政府も後押しする形でテレワーク推進は進められていましたが、COVID-19の影響とはいえ、働き方の選択肢として一気に浸透した感があります。

この背景には、デジタル技術やネットワーク技術の進展により、場所を選ばず必要な情報にアクセスできたり、コミュニケーションできたりする環境整備が進んでいたことが大きな要因なのは言うまでもありません。

本コラムでは、COVID-19流行下でのテレワークの状況を振り返りながら、テレワーク実施とは切り離せない「ITセキュリティ」について考えてみます。

今回(前編)は、テレワークの現状と課題、今すぐにでも考えておくべきセキュリティ対策について、次回(後編)はこれからのセキュリティ対策(ゼロトラスト)について考察いたします。

テレワークが当たり前の働き方になるか…実態と課題

コロナ禍でのテレワークの実態は、2020年8月に総務省が発表した令和2年度情報通信白書で垣間見ることができます。本書にあるパーソナル総合研究所が全国の正社員2万人に調査した結果によると、2020年3月調査時点で13.2%だったテレワーク実施率は、同4月調査時点で27.9%と2倍以上に増加しています。

3月時点でテレワークを実施しなかった人(調査全体の86.0%)の内33.7%は、『テレワークを希望しているができていない』と回答しており、調査対象の約3割の人は、実施可能であるが環境が整っていなかった状況です。その後、4月時点では実施率が2倍以上に伸びていることを考えると、1か月間の短期間で緊急措置としてテレワーク環境を導入されたところが多かったことが伺えます。

また、今後の対応として、COVID-19終息後にもテレワークを行いたいか?の質問(2020年5月時点)では、“そう思う(24.3%)”、“どちらかといえばそう思う(38.4%)”を合わせた62.7%の人は、今後も働き方の選択肢としてテレワークを希望していることが分かります。

実施が一気に進んだことで、テレワークが当たり前の働き方と捉えられている様子が伺えますが、定着に向けては解決すべき課題もあります。令和2年度情報通信白書によると、テレワーク(在宅勤務者)を実施してみて問題があったことの上位は以下の通りとなっています。

|

1位:会社でないと閲覧・参照できない資料やデータがあった(26.8%) 2位:同僚や上司などとの連絡・意思疎通に苦労した(9.7%) 3位:会社のテレワーク制度が明確ではない(自己判断による実施)ため、やりづらかった(9.6%) 4位:営業・取引先等との連絡・意思疎通に苦労した(9.2%) 5位:自宅に仕事に専念できる物理的環境がなく仕事に集中できなかった(7.0%) 6位:自宅で仕事に専念できる状況になく(家事や育児を優先)、仕事に集中できなかった(4.8%) 7位:セキュリティ対策に不安があった(3.1%) 出典:国土交通省(2020年度テレワーク実態調査) |

この結果を見ると、第1位にある通り、資料やデータにオフィス以外から如何にアクセスできるかは一番の問題と言えます。特に業務が紙資料メインのままでは、どこからでもアスクセスできる環境には程遠く、ペーパーレス化や業務のデジタル化がますます必要になります。在宅勤務が可能になるだけではなく、資料保管にかかるコストの削減やデジタル化による大幅な業務効率化も期待できます。デジタル化のカギは、やはりクラウドサービスの活用です。IT資産(ハード、ソフト)を肥大化させずに、業務プロセスやデータをあらゆる場所からアクセスするには、クラウドで実現する以外に最適な方法はありません。ただし、前述の7位にも挙がっているような「セキュリティ対策に不安」はあってはなりません。セキュリティ対策は企業としては避けて通れない課題です。

(セキュリティ対策については後述)

二番目の問題はコミュニケーションの難しさがあります。2位の社内・上司と、4位の営業・取引先と、社内外での意思疎通の難しさが挙がっていますが、初めてテレワークを導入した企業は相当な苦労をされたことでしょう。コミュニケーションのためにZoomやSkypeなどのビデオ会議ツールを活用されていると思いますが、画面越しでは相手の表情が分かりにくく、リアルなコミュニケーションと比べたら意思疎通が難しいのは当然です。とはいえ場所に縛られずに移動時間もかからず時間さえ合えば直ぐにコミュニケーションができるビデオ会議はこれからの主流となっていくはずです。ツールの特性を理解して、社内やチーム内で、使い方の工夫点や注意点など、ちょっとした気付きを共有していくことで、リテラシーを向上させ、苦手意識の払拭も進みます。ビデオ会議ツールを最大限活用してコミニケーションできる組織風土に変えて行きたいものです。

ビデオ会議ツールは、非常に便利な一方で、クラウドサービスの利用が主流になっていて「セキュリティ対策の不安」もついて回ります。以下に主なセキュリティ上の注意点を掲げましたが、ビデオ会議ツールもセキュリティ機能や利用時の設定には注意が必要です。

セキュリティ機能の注意点

- 情報発信元~発信先の間(エンドツーエンド)で暗号化が行われているか

- 暗号強度が高い暗号方式を採用しているか(AES-256など)

- ミーティングへの参加・招待を限定するなど開催者側でのアクセス制御が可能か

利用時の注意点

- 利用するアプリケーションは信用できるサイトから入手し、最新のバージョンを使う

- 会議の招待は安全な方法で行う(参加者だけに連絡できる手段で)

- パスワード設定、開催者の承認後にしか参加できない機能を利用する

- 利用アカウント名は参加者か判別できるものにして、開催中は参加者が適切か確認する

- 共有する情報は参加者に見られても問題ない情報か事前に確認しておく

- 周辺環境から意図せず第三者に漏れる場所でないかを確認しておく

テレワークの定着にはクラウドサービスの更なる活用が不可欠

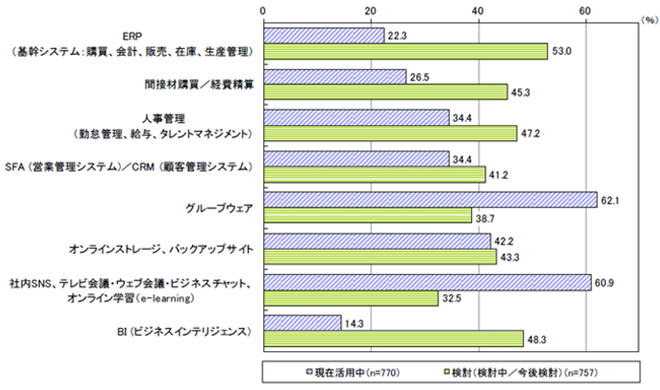

ここで取り上げた2つの問題点を見ても、テレワーク環境としてクラウドサービスの活用がますます進むのは間違いありません。下のグラフは、日本情報システムユーザ協会(JUAS)が2019年に調査した『企業IT動向調査報告書2020』に掲載されているものですが、利用されているパブリック・クラウド(SaaS)は、グループウエア、テレビ会議が6割を超えており、オンラインストレージも4割の企業で利用されています。これらのサービス活用が、テレワークの実現に寄与しているものと考えられます。

パブリック・クラウド(SaaS)の利用状況

図:パブリック・クラウド(SaaS)の利用状況(出典:JUAS企業IT動向調査報告書2020)

テレワークのIT環境とセキュリティ課題

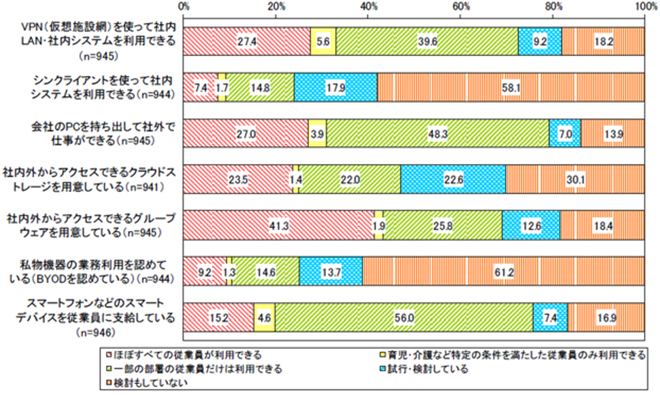

同じくJUAS調査の「テレワーク推進のためのIT整備状況」では、7~8割の企業が採用している対策が以下のものとなっています。

- VPN(仮想通信網)を使って社内LAN・社内システムを利用する

- 会社のPCを持ち出して社外で仕事ができる

- 社内外からアクセスできるグループウエアを利用している

- スマートデバイスを従業員に支給している

テレワーク推進のIT整備状況

図:テレワーク推進のIT整備状況(出典:JUAS企業IT動向調査2020)

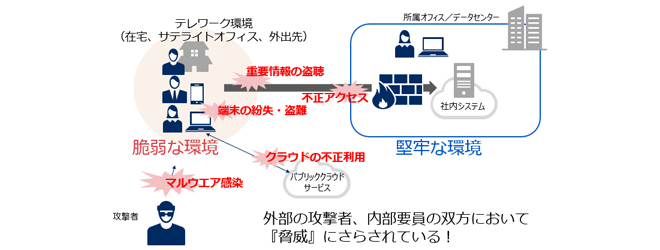

社有のPC・スマートデバイスで、VPN経由で社内システムにアクセスしたり、クラウドサービスにアクセスしたりするのが、一般的なIT環境のモデルと言えます。このモデルは、堅牢なイントラネット内で社内システムを守り、例外的にテレワーク環境(社外)からアクセスすることを前提としたものですが、テレワーク環境は総じて脆弱な環境のため、様々なセキュリティ上の課題があります。

テレワーク環境のセキュリティ課題

- 脆弱なクライアント環境(不適切な無線LAN設定、未許可端末・USBメモリ利用)

- マルウエア感染リスク増大

- 持ち出した端末機器(PC、スマートデバイス)の盗難・紛失

- 端末の乗っ取り・なりすましによる社内ネットワークへの不正アクセス

- 不正アクセスによる重要情報の盗難

- クラウドサービスの不正利用(未許可サービス利用)

など、外部の攻撃者、内部要員の双方において脅威にさらされます。

図:テレワーク環境におけるセキュリティ課題

テレワークのセキュリティ課題への対応

これらのセキュリティ対策は、以下のような対策を検討しておく必要があります。

内部要員によるセキュリティ事故対策

- テレワークガイドラインの作成・周知

- 情報セキュリティ教育の定期的な実施

マルウエア対策

- フィルタリング等のインターネットアクセス制限

- アプリケーションのインストール制限

- マルウエア対策ソフトの導入と定義ファイル最新化

- OS・ソフトウエアの最新化

盗難・紛失・盗聴対策

- データ・HDD暗号化

- 外部媒体制御

- 無線LANの脆弱性対策

不正アクセス対策

- 多段階認証/多要素認証

- アクセス状況の監視

- IDS/IPS(不正侵入検知・防御)導入

ガバナンスの構築

- テレワークを踏まえたセキュリティポリシーの策定

- インシデント発生時の連絡体制・ルートの明確化

- 定期的な監査の実施

個々の対策は、これまでも必要なセキュリティ対策として、様々なガイドライン等でも示されているものです。テレワーク環境では、特に従業員の意識低下がセキュリティ事故に直結しやすいので、不正アクセス対策やマルウエア対策などの技術的対策を実装するとともに、テレワークを想定したセキュリティのルールを定めて、従業員への周知が必要になります。これからテレワークを始めようとする企業や、導入したもののセキュリティ対策に不安がある企業には、「ルール」「人」「技術」のバランスがとれた対策が求められています。

セキュリティ対策は「境界型防御」から「ゼロトラスト」に

テレワークの浸透で一層顕著になった、拡大するクラウド利用、多様なクライアント環境を背景に、新たなセキュリティ対策モデルとして注目されている『ゼロトラスト(完全に信頼できるものはない)』について、次回考察します。

- 第1回

- 第2回