情シス奮闘記 中小企業編

第20回テーマ「内部不正」

2018年10月

内部不正による情報漏えい。4原則で対策を立てよ

アミダ社で大事件が発生! 最近、会社を辞めた社員がアミダ社の設計/技術情報を何の目的か、他社に持ち込もうとしたのだ。幸い、その会社から連絡が入り、情報の漏えいは食い止めることができたが、内部不正にどう対応すべきか、情シス担当の中村和人はまたまた頭を悩ますのだった。

事件発生! 退職した社員が会社の情報を売ろうとしていた!

「中村君、ちょっと来てくれないか」

ある朝、出社すると江窪社長がなにやら青い顔をして、中村和人を社長室に手招きした。その表情から、中村はまた何かセキュリティ関連で問題が発生したのかと、とっさに悪い予感がした。

「何があったんですか、社長」

「実はな、先月、うちを辞めた社員が転職活動で、ライバルのB社の面接を受けたそうなんだが、そのとき、『アミダ社の情報を持っています』という話をしたんだそうだ」

「うちの設計/技術情報とかですか」

「どうもそうらしい。アミダ社には恨みはないが、自分が担当した顧客のためにつくった設計/技術情報は御社にとっても有益ですよね、とか何とか話したらしい」

「そりゃひどい。先月辞めた営業というと、あいつですか」

「ま、犯人を追及するつもりはないよ。B社の真々田社長はうちの親父と知り合いだから、その縁で、これやばいんと違うかと連絡が入った。もちろん、B社はそんな情報を受け取らなかったし、その男を採用したりしなかった」

「しかし、データが不正に持ち出されたということは確かなんですね」

「面接のとき、設計図の一部を印刷したものをちらっと見せたというからね。これ、内部不正による情報漏えいってやつだろう。セキュリティ担当の君にも、責任を感じてもらわないといかん」

「はあ、それはおっしゃる通りですが……」

内部不正による設計/技術情報など機密情報の漏えいはなぜ起こるのか

中村は社長から何らかの対策を講じるよう、きつく言い渡された。しかし、どうやって……。

自席に戻り、文字通り頭を抱える中村を心配そうに見つめるのは、総務部の加藤彩だ。

「中村さん、また事件発生ですね」

中村が説明する前に、すでに加藤は事件のあらましを知っていた。さすが、社内一の情報通だ。

「内部不正による情報漏えいってよく聞くけど、まさかうちが巻き込まれるなんて……。こういうことって他の会社でもよくあることなんですか」と、加藤は聞いてくる。

中村は、この問題の対策を練るために、加藤の協力を得ようと思っていた。彼女からの問いかけを機に気を取り直し、あらためて問題を整理することにした。

JNSA(日本ネットワークセキュリティ協会)やIPA(情報処理推進機構)の調査によれば、企業のデータ漏えい事件のうち、内部不正行為によるものは全体のわずか1%程度であるにもかかわらず、漏えいした個人情報の数は25%を占める。外部からの攻撃よりも1件あたりの被害が大きいのが特徴だ。漏えい経路も「中途退職者による漏えい」が半数を占めるといわれている。

内部不正となると、企業のブランドイメージも傷をつきかねないので、公表されている事件は氷山の一角。組織内部で処理され、外部に公開されることは稀だ。内部不正の発生する要因や対策について組織的な対応ができている企業はそう多くはない。「当社に限って……」というリスク軽視の風潮はまだ根強い。

「内部不正ってどうして起こるんでしょうか」と、加藤はその動機を聞いてくる。

「不当だと思う解雇通告を受けたとか、社内の人事評価に不満があるとか、そりゃ色々あるだろうね。転職の際に有利に働くなんて、いまどきあり得ない話だけれど、そう信じている奴もいるはずだ。これは一般論だけど、犯罪行為というのは、犯行を思い立つ“動機”、自分には犯行を犯す理由があるなどと言い訳する“正当化”、そして犯行のチャンスが目の前に転がっている“機会”の3つがそろったときに発生するといわれている。動機や正当化は人の問題だけから、技術だけで解決するのは難しい」

「でも、そもそも罪を犯す機会がなければ、いくら動機があってもそう簡単に犯罪には手を染めないわけでしょ。その“機会をなくす”ことは、技術的にできるんじゃないですか」

加藤の言う通りだった。

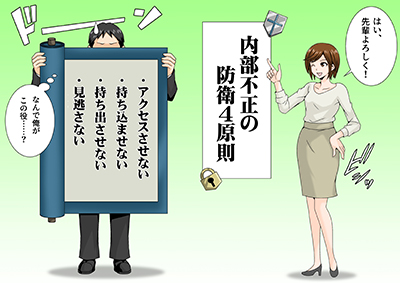

「アクセスさせない」「持ち込ませない」「持ち出させない」「見逃さない」が防衛4原則

「“機会をなくす”、つまり、情報漏えいを発生させないための対策としてはどんなものがあるのかしら」

二人は対策をまとめてみた。箇条書きにすると次のようになる。

- アクセスさせない――データアクセス権を管理し、不正なアクセスを防止する

- 持ち込ませない――無許可の端末によるネットワーク接続を防止する

- 持ち出させない――外部デバイスを制御し、データの持ち出しを防止する

- 見逃さない――ログ収集・分析で犯行を未然に抑止し、早期発見、被害拡大を防止する

例えば、「アクセスさせない」について特に気をつけるべきことは、共有フォルダのアクセス権管理だ。重要情報へアクセスすべきではない利用者にも、アクセス権が設定されていることはよくある。かといって、共有フォルダに一律にアクセス制限をかけることも現実的ではない。フォルダごとにアクセス権の設定・変更を行うことが重要だが、常に設定の漏れやミスが起き得る。

「アクセス権の棚卸しというか、定期的な見直しが簡単にできるような仕組みが必要だね」と、中村は言う。

私物のPCやスマホ、タブレットなどが簡単に社内のネットワークに接続されてしまうことも問題だ。つまり「持ち込ませない」ための対策―——。そのためには、社内ネットワークに接続されているPCをつねに可視化し、許可されていないデバイスが接続しようとすると、アラームを鳴らすようなシステムが必要になるだろう。

「3番目の持ち出させないというポイントを考えると、まずはUSBメモリの利用を厳しく制限することだよね。それでも、UBSメモリでデータをコピーされてしまうことを考えると……。ファイルごとに事前に暗号化を自動的に施すようにして、たとえそのファイルが外部へ流出しても中身は漏れない、というような対策があればいいんだけどねえ」と中村は思案気だ。

「4点目の、“見逃さない”ためにはアクセスログやPCの操作ログを収集するのがいいと思うんですけど、それを簡単にできる仕組みってあるのかしら」と、加藤も首をひねるのだった。

ITベンダーが提供するさまざまな内部情報漏えい対策ソリューション

「アクセスさせない」「持ち込ませない」「持ち出させない」「見逃さない」は、内部不正による情報漏えいの“機会”をなくすうえで、欠かすことのできない4原則だ。しかし、その一つひとつの具体的な対策を、限られた人数の情報システム担当者だけですべてこなすことは現実的には難しい。

「そういうことを、まとめてやってくれるようなソリューションってないのかなあ」

という加藤の意見をきっかけに、中村はITベンダーが提供するさまざまなソリューションを調べてみることにした。

すると、内部情報漏えい対策を謳うソリューションがいくつかあることがわかった。

「内部漏えいが起きるポイントで一番多いのが、従業員が利用するエンドポイント、つまり端末だ。このエンドポイントを統合的に管理するために、IT資産管理、ログ管理、デバイス管理をまとめてできるようなソリューションもあるようだよ」と、中村。

「でも、うちは社員数が50人ちょっとだから、それほど大掛かりなシステムは要らないんじゃないかしら。クラウド型で、価格も安価というソリューションを探してみたらどうかしら」

加藤の提言に中村は頷く。

「でも、ソリューションの導入を検討する前に、アミダ社としての情報セキュリティポリシーの見直しや、みんなへの教育も必要ですよ」と、加藤は追い討ちをかけてきた。(これじゃ、どちらが情シス担当だかわからない)と中村は心の中で苦笑する。最近の加藤の成長が実はとても嬉しいのだ。

「1つのソリューションだけで全部をカバーできなければ、複数を組み合わせることもありだろうね。問題は社長がこれらのソリューション導入予算を認めてくれるかどうか。俺、これから、掛け合ってくるわ」

と社長室に向かう中村を、加藤は頼もしそうに見送るのだった。

今回のポイント

- 企業の情報漏えい事件のうち内部不正行為によるものは件数は少ないものの、被害程度は大きい

- 犯罪要因では「動機」「正当化」「機会」が重要。「機会をなくす」ことは技術的に可能

- 情報漏えい対策は、「アクセスさせない」「持ち込ませない」「持ち出させない」「見逃さない」の4つの視点を組み合わせて対策

- 情報セキュリティポリシーの見直しや従業員への教育も重要

- セキュリティ対策を効率化するために、内部情報漏えい対策を謳うソリューションの導入も検討したい