特集 情シス事情を知る

2018年に注意すべき情報セキュリティ10大脅威とは

~ランク外から10位以内に浮上した新たな脅威も~

2018年6月

独立行政法人情報処理推進機構(IPA)は今年1月30日、「情報セキュリティ10大脅威 2018」を公表した。2017年に発生した様々な情報セキュリティ事案のうち、特に社会的に大きな影響を及ぼした脅威の候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約100人のメンバーからなる「10大脅威選考会」が審議・投票を行い、決定したものだ。今回はその中から1~5位にフォーカスし、内容や対策を説明する。

ますます進む企業のクラウドサービス利用

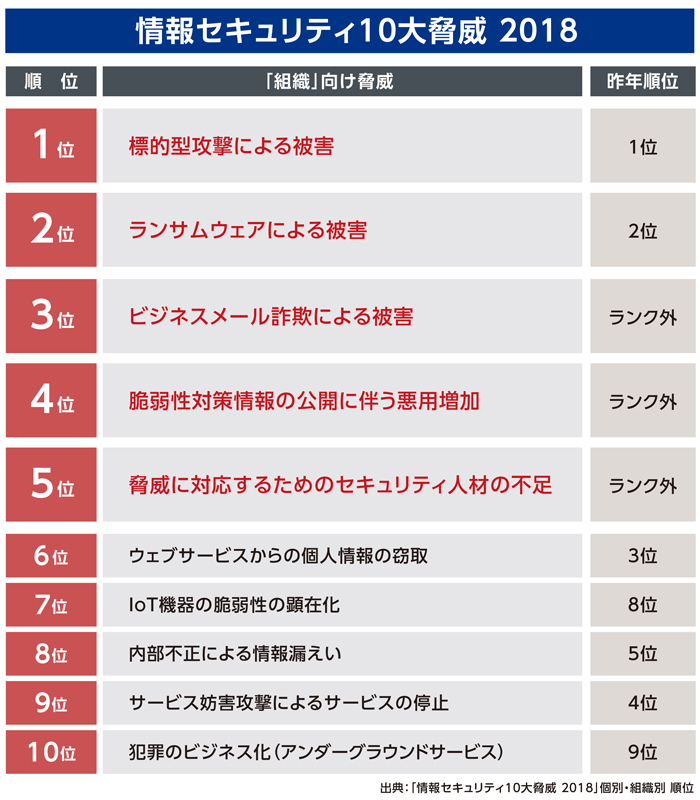

今回公表された「情報セキュリティ10大脅威 2018」のうち「組織」に関するものとしては、【図1】に示すものがランクインした。1位の「標的型攻撃による被害」、2位の「ランサムウェアによる被害」は昨年と同じである。

「標的型攻撃による被害」はメールや添付ファイル、サイト、外部媒体などからPCにマルウェアを感染させて組織内部に潜入するもので、情報漏えいの重大なリスクとなっている。「ランサムウェアによる被害」はPCやスマホ内のファイルを暗号化したり、画面ロックしたりすることで使用不可能な状態に陥れ、復旧と引き換えに金銭を要求する手口だ。どちらも企業の基本的な取り組みとして、引き続きセキュリティ対策を担う組織体制の確立やITシステム運用のルール策定、ユーザーのリテラシー向上などが求められる。

一方でその下位では大きな変化があった。3位に「ビジネスメール詐欺」が、5位に「セキュリティ人材の不足」が、それぞれ初めてランクインしたのである。また、4位の「脆弱性対策情報の公開に伴い公知となる脆弱性の悪用増加」は、昨年のランク外(一昨年は6位)から復活してランクインしたものだ。今回はこの3つの情報セキュリティ脅威について考察しておきたい。

まずは「ビジネスメール詐欺」だが、これは取引先などを詐称した偽のメールを企業や団体の財務担当者に送付し、攻撃者の口座に金銭を振り込ませる手口を指す。

この脅威の被害を受けた企業の1社が大手航空会社だ。旅客機のリース料の支払先になりすました偽請求、米国貨物事業所における地上業務委託料の偽請求という2件のビジネスメール詐欺により、総額約3億8000万円をだまし取られた。

なぜそんな古典的な手口に引っかかるのかと、被害者側の無防備を指摘する声もあるが、現在のビジネスメール詐欺を見破るのは容易ではない。犯人はその企業と取引先の正規メールのやり取りを盗聴しており、絶妙のタイミングで割り込むことで不審を抱かせないのだ。実際、このケースでは、取引先から正規の請求書が送られてきた直後のタイミングを見計らい、その請求書の「修正版」を送ることで、疑われることなく振込先を変更させた。

見た目だけで詐欺メールや判断するのは難しいだけに、どんなパターンによる詐欺が起こっているのか、関係者が事案を共有することが大切だ。詐欺を行う犯人にとっては、経理部門の体制が手薄い中堅中小企業ほど騙しやすいと考える傾向もあり、自社にも詐欺メールが送られてくることを前提に、社員全員に注意を呼びかける必要がある。

脆弱性情報の公知はときに“諸刃の剣”となる

4位の「脆弱性対策情報の公開に伴い公知となる脆弱性の悪用増加」は、なぜ今になって改めててランクインすることになったのだろうか。

ITベンダーやセキュリティ機関は、主要なソフトウェア製品やハードウェア製品にセキュリティの脆弱性を見つけた場合、すぐその内容を広くアナウンスして注意を促す。しっかりセキュリティ対策を行っている企業にとって、これは非常にありがたいことである。

だが、この公知となった脆弱性情報を、一方で犯罪者もまた「ありがたい」と歓迎している。「そういう脆弱性があるなら突いてみよう」とサイバー攻撃を仕掛けるのだ。

最新の脆弱性情報に関心を払わない、あるいは脆弱性を認識しているにも関わらず、すぐに対策を講じようとしない企業や団体があまりにも多いことが、この脅威をふたたびランク上位に押し上げたのである。

事例の一つとして、米国の大手信用情報会社で起こった情報漏えい事件がある。大手セキュリティベンダーからは、この事象はApache Strutsの脆弱性「CVE-2017-5638」を突いた攻撃によるものだと報告された。

ちなみにこの脆弱性を修正する更新プログラムは、すでに2017年3月に発表されたセキュリティ情報「S2-045」によって公開されている。 それにも関わらず攻撃を回避できなかったのは、既存のアプリケーションに及ぼす悪影響を懸念し、直ちにアップデートを適用することに躊躇してしまったのが原因だ。

特に中堅中小企業の場合、ITの専任者が社内にいないなどの理由からアップデートを後回しにしているケースが多く、サイバー攻撃者にとって絶好のターゲットとなっていることを強く認識すべきである。

「橋渡し人材」の育成・活用に期待が高まる

そしてランク外から一気に5位に急浮上した「脅威に対応するためのセキュリティ人材の不足」は、まさにあらゆる企業にとって深刻な問題だ。いまやサイバー攻撃のターゲットは大企業だけでなく中堅中小企業にも広がっているだけに、セキュリティ人材を確保できない企業のリスクは拡大していく一方だ。

経済産業省によると、企業や団体の現場で活動するセキュリティ人材は2016年の時点で約13万人が不足しており、このまま有効な手立てを講じなければ、2020年には19万超に拡大するという。

この課題にどう対処していけばよいのだろうか。セキュリティ人材不足を乗り越える“現実解”として急速に期待が高まっているのが、情報セキュリティに対して適切な助言を行う参謀役となる「橋渡し人材」の活用である。2015年9月に閣議決定されたサイバーセキュリティ戦略によれば、橋渡し人材とは「経営戦略と技術的な観点の両面から思考でき、経営層と実務者層との間の橋渡しをすることで、セキュリティへの適切な経営資源配分を促すことができる人材」とある。また、NISC(内閣サイバーセキュリティセンター)が2017年に公開した「サイバーセキュリティ人材育成プログラム(骨子案)」においても、橋渡し人材は従来の「コーディネーター(調整役)」から一段上の「経営者の補佐的な役割を担う人材」と位置付けられている。人材像としては、CISO(最高情報セキュリティ責任者)の肩書をもつ執行役員、あるいはCSIRT(コンピュータに関するセキュリティインシデント対応チーム)の統括マネージャーあたりが適任とされる。

いずれにしてもセキュリティ人材不足は一朝一夕には解決できない問題であるだけに、産官学が足並みを揃えて育成を図っていく体制を確立することが重要である。人を育てるためにコストがかかるのは事実だが、昨今のセキュリティ脅威は中堅中小企業にとっても決して無視できないものとなっている。今後の自社の存続をも左右する経営課題として、人材への投資は欠かすことができない。

ここまで10大脅威の1~5位までを説明してきたが、企業によっては6~10位の脅威にも注視しなければならないケースもあるだろう。セキュリティ予算が潤沢でない中堅中小企業では、セキュリティをコストと考え、これらの脅威に十分な対策ができていないかもしれない。だが、これらの脅威は中堅中小企業でも起こり得る可能性があると認識を改め、セキュリティ対策を積極的な投資と考え直す必要があるだろう。ここで紹介した内容を参考にして、自社のセキュリティ対策はどこまで進んでいるのか、攻撃に対して隙がないかなどを確認し、セキュリティ強化を進めていってほしい。